9.0 Informationen

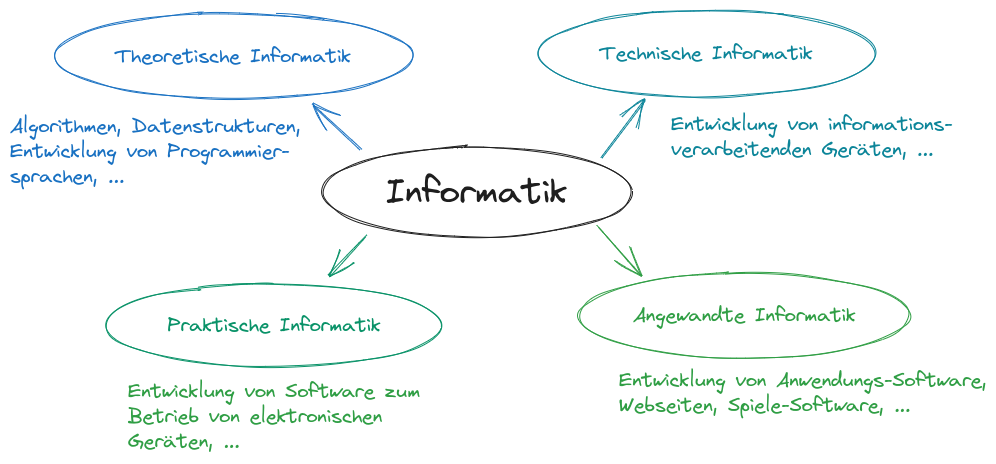

Die Informatik beschäftigt sich mit der Verarbeitung von Informationen und Daten mit Hilfe von elektronischen Geräten.

- Bildet eine Gruppe mit maximal 3 TeilnehmerInnen.

- Wählt eine Situation aus dem täglichen Leben (z.B. einen Kinobesuch).

- Diskutiert wo und wie bei der gewählten Situation Informationen bzw. Daten mit Hilfe von elektronischen Geräten verarbeitet werden.

KC zu Kapitel 1: "Hardware"

Lernfeld: Computerkompetenz

Thema: Aufbau von Computersystemen

- Ich kann die Funktionsweise von verschiedenen Arten von Ein- und Ausgabegeräten erläutern.

Lernfeld Automatisierte Prozesse

Thema: technische Realisierung automatisierter Prozesse

- Ich kann Typen von Sensoren, Aktoren und Verarbeitungskomponenten von technischen Geräten benennen und ordne sie der Eingabe, Verarbeitung und Ausgabe zu.

- Ich kann Sensoren auslesen und steuere Aktoren an.

- Ich implementiere einen Algorithmus zur Steuerung einer technischen Komponente.

KC zu Kapitel 2: "Aufbau von Computersystemen"

Lernfeld: Computerkompetenz

Thema: Aufbau von Computersystemen

- Ich kann die Hardwarekomponenten eines Computers und ihre Funktionen beschreiben.

- Ich kann das Prinzip der Eingabe, Verarbeitung und Ausgabe (EVA-Prinzip) beschreiben.

- Ich kann die Funktionsweise von verschiedenen Arten von Ein- und Ausgabegeräten erläutern.

- Ich kann die Bedeutung von Betriebssystem und Anwendungsprogrammen bei Computersystemen erläutern.

- Ich codiere und decodiere Daten mithilfe eines vorgegebenen Verfahrens.

KC zu Kapitel 3: "Speichern von Daten"

Lernfeld: Computerkompetenz

Thema: Speichern von Daten

- Ich kann verschiedene Arten von Speichermedien und Speicherorten benennen und kann die Unterschiede erläutern.

- Ich kann Prinzipien der Verwaltung von Dateien erläutern.

- Ich kann Operationen zur Dateiverwaltung zielgerichtet anwenden.

- Ich kann gängigen Dateiendungen ihre Dateitypen und passende Anwendungen zuordnen.

- Ich kann Möglichkeiten erläutern, Sicherheitskopien anzulegen.

- Ich codiere und decodiere Daten mithilfe eines vorgegebenen Verfahrens.

KC zu Kapitel 4: "Künstliche Intelligenz"

Lernfeld: Algorithmisches Problemlösen

Thema: Algorithmisieren und Implementieren

- Ich kann einen Algorithmus in einer grafischen Programmiersprache auf experimentelle Weise entwickeln und implementieren.

- Ich kann einen Algorithmus unter zielgerichteter Verwendung der elementaren Kontrollstrukturen entwerfen.

- Ich kann Variablen und Wertzuweisungen in einfachen Algorithmen verwenden.

Lernfeld: Automatisierte Prozesse

Thema: automatisierte Prozesse im Alltag

- Ich kann Möglichkeiten der Anwendung von robotergestützen Systemen erläutern.

- Ich kann die einzelnen Schritte beim Ablauf eines automatisierten Prozesses beschreiben.

KC zu Kapitel 5: "Applikationen"

Lernfeld: Computerkompetenz

Thema: Textverarbeitung

- Ich kann Texte unter Verwendung verschiedener Formatierungen und eingebetteter Objekte gestalten.

Thema: Bildbearbeitung

- Ich kann Fotos und Grafiken mit einer Bildbearbeitungssoftware bearbeiten und verfremden.

- Ich kann den Unterschied zwischen Pixel- und Vektorgrafiken erläutern.

- Ich kann Eigentumsrechte an digitalen Werken und das Recht am eigenen Bild benennen.

KC zu Kapitel 6: "Netzwerke"

Lernfeld: Daten und ihre Spuren

Thema: Aufbau von Netzwerken [...]

- Ich kann die zentralen Komponenten [eines Netzwerks], z. B. Client, Server, Router, DNS nennen und deren Funktion beschreiben.

- Ich kann ein lokales Netzwerk entwerfen

Lernfeld: Daten und ihre Spuren

Thema: Aufbau von Netzwerken mit Schwerpunkt Internet

- Ich kann die Nutzungsmöglichkeiten des Internets im Alltag beschreiben und kategorisieren.

- Ich kann gezielt Suchanfragen an Suchmaschinen formulieren.

- Ich kann den dezentralen Aufbau des Internets beschreiben und begründen.

- Ich kann die Kommunikationswege im Internet beschreiben.

- Ich kann die Sicherheit der Kommunikation über das Internet beurteilen.

Thema: Datenschutz und Datensicherheit

- Ich kann mögliche Formen des Datenmissbrauchs nennen.

- Ich kann Maßnahmen, wie z. B. Schutz durch Passwörter oder Verschlüsselung, um sicher in Netzwerken zu kommunizieren und Daten vor Fremdzugriff zu sichern, nennen.